- Comment déterminer les traitements subis par les données sensibles contenues dans les applications ou téléphones ?

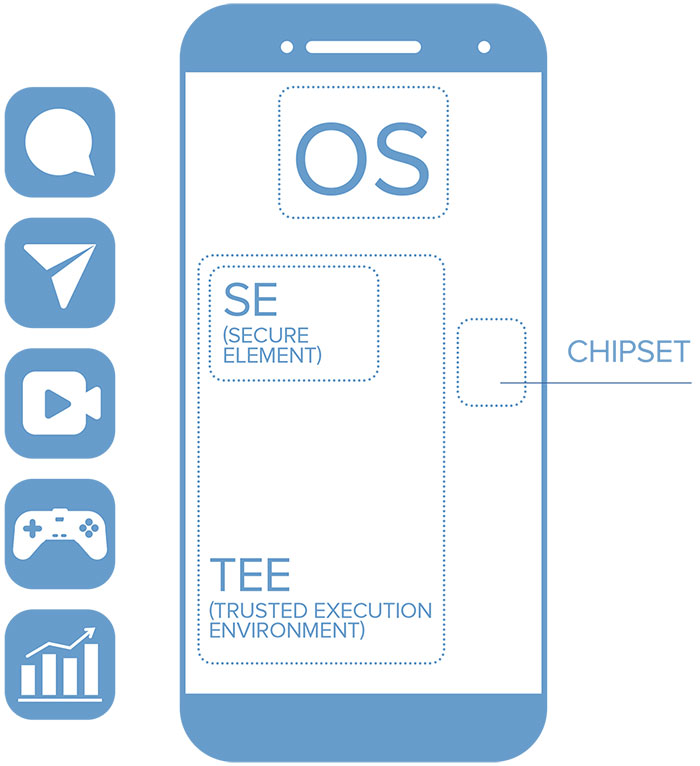

- Comment protéger les opérations critiques de vos applications mobiles et trustlets (paiement, partage de contenu, jeux, contrôleur IoT) ?

- Comment construire la conformité de vos environnements mobiles (DSP2) et sécuriser les interactions avec les composants externes ?